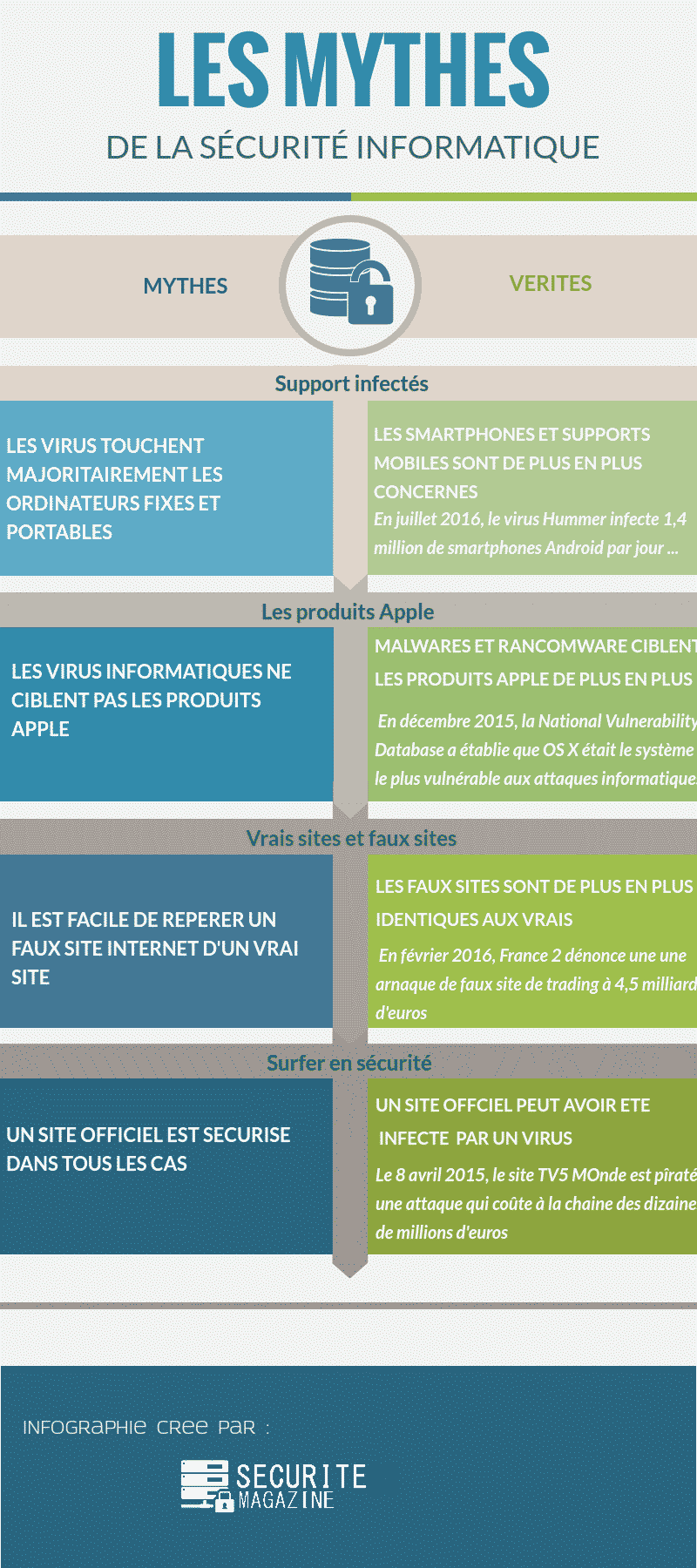

L’erreur humaine serait la principale voie d’entrée des piratages et des incidents de sécurité informatique. Pour diminuer ces erreurs, il est possible de s’informer et de se former, mais le plus compliqué, c’est de venir à bout de ces idées reçues qui perdurent et qui continue de générer des problèmes en matière de cyber-sécurité.

Nous avons voulu avec cette infographie nous intéresser aux mythes de la sécurité informatique. Bien entendu, tout un chacun a déjà entendu des conseils tels que : il est important de bien sécuriser ses mots de passes, déterminer avec précision les accès aux informations critiques, lorsqu’il s’agit d’une entreprise, ou encore, disposer d’un bon antivirus. Mais savez-vous à quel point les mobiles et les tablettes doivent concentrer votre attention ? Pensez-vous être en sécurité en utilisant des produits Apple ? Pensez vous pouvoir facilement identifier un faux site d’un vrai site, ou encore, un site officiel est-il sécurisé dans tous les cas ? Autant de questions que nous vous proposons d’explorer avec cette infographie intitulée ” Les mythes de la sécurité informatique”.

Cette infographie est disponible à la consultation ou au téléchargement, mais surtout, n’hésitez pas à la relayer sur vos propres sites ou blogs personnels !

Vous souhaitez utiliser cette infographie sur votre site ? Pas de problème ! Voici le code embed :

Source : <a href=”www.ivision.fr/wp-content/uploads/2016/06/Incidents-informatiques-erreurs-humaines.png”>Les 4 mythes de la sécurité informatique : infographie</a>

N’hésitez pas non plus à la partager sur les réseaux sociaux !